CentOS安装配置Clamav

在当下, Linux 服务器的安全问题越来越频发,服务器被恶意入侵,业务数据被恶意删除和加密以及服务器被劫持作为 DDos 肉鸡等.为了增强 Linux 服务器的安全性,给大家推荐一款开源的防病毒软件 ClamAV,并附上相关安装配置步骤供参考.

关于 ClamAV 的更多详情, 参考 ClamAV 文档

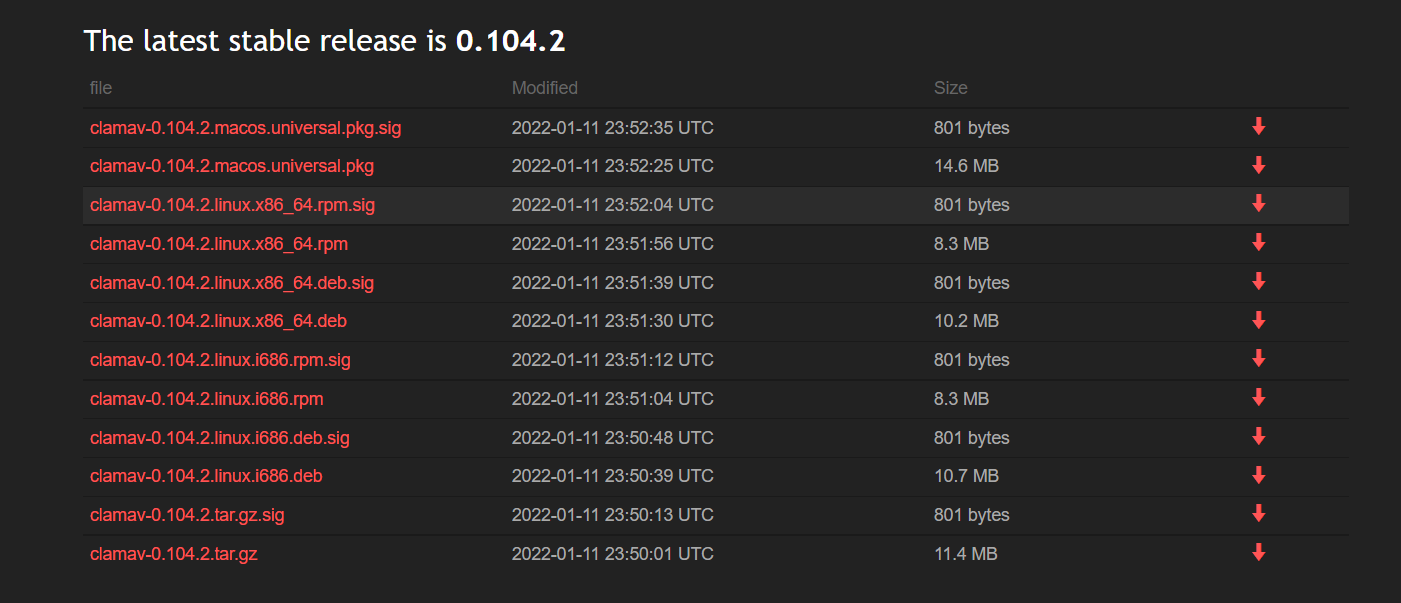

下载

选择适合自己的版本下载

https://www.clamav.net/downloads

安装

rpm -ivh clamav-0.104.2.linux.x86_64.rpm

- 配置

- 生成配置文件

clamd.conf和freshclam.confcp /usr/local/etc/clamd.conf.sample /usr/local/etc/clamd.confcp /usr/local/etc/freshclam.conf.sample /usr/local/etc/freshclam.conf

- 配置

clamd.conf

vim /usr/local/etc/clamd.conf 约第八行

找到包含 Example 的行, 添加 # 号, 进行注释。

- 配置

freshclam.conf- 找到包含 Example 的行, 添加 # 号, 进行注释。

- 找到包含 #DatabaseOwner clamav 的行,改为 DatabaseOwner root。

- 找到包含 #UpdateLogFile /var/log/freshclam.log 的行,将 # 号去除。

- 找到包含 #LogFileMaxSize 2M 的行,将 # 号去除, 并设置相应的大小,比如 20M。

- 找到包含 #LogRotate yes 的行,将 # 号去除。

- 找到包含 #LogTime yes 的行,将 # 号去除。

- 找到包含 #DatabaseDirectory /var/lib/clamav 的行,将 # 号去除。

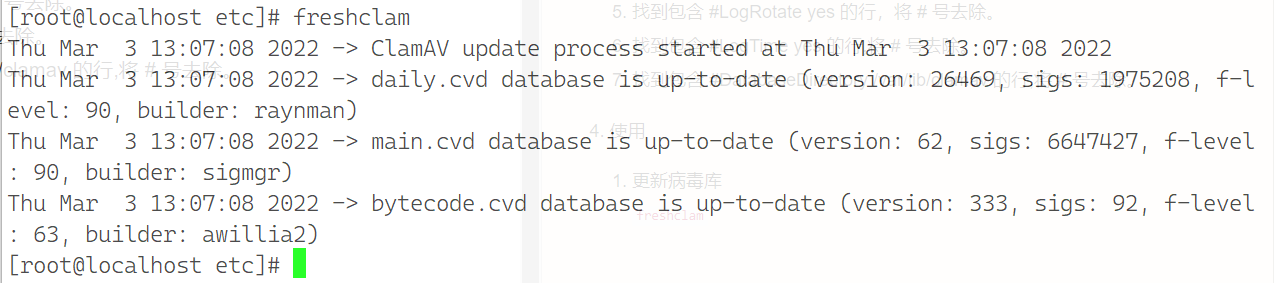

- 使用

- 更新病毒库

freshclam

2. 扫描指定路径

clamscan -ri </path1/to/scan> </path2/to/scan>

- 定期扫描

30 2 * * * /bin/freshclam --datadir=/var/lib/clamav/

30 3 * * * /bin/clamscan -ri <path/to/scan> | mail -s "clamscan daily report" 'youremailaddress'

上述范例会在每天凌晨 2 点半进行病毒库更新, 在凌晨 3 点半进行病毒扫描, 并通过邮件方式把扫描结果发送到邮箱。